¿Qué es un ataque DDoS?

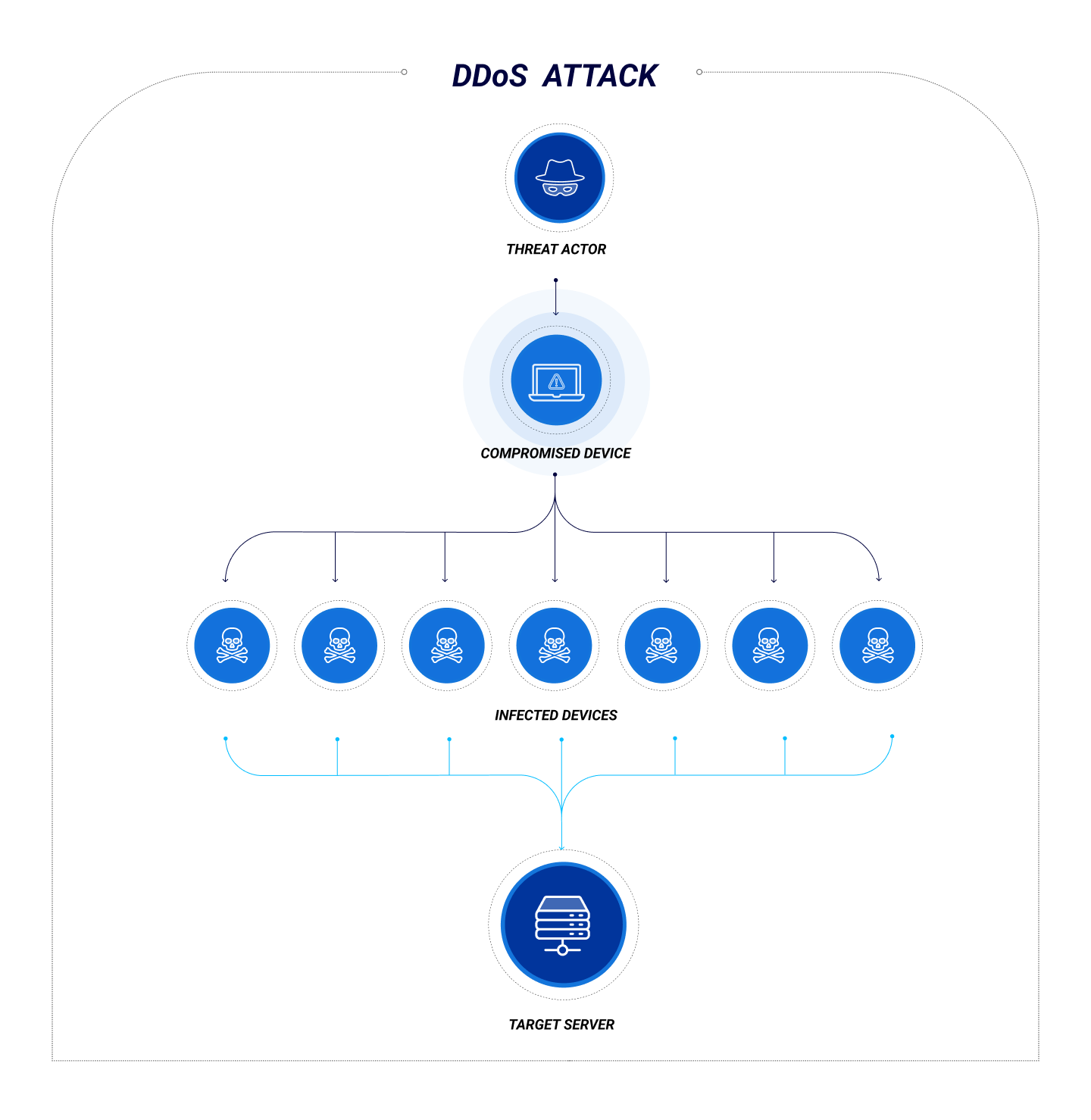

Un ataque distribuido de denegación de servicio (DDoS) es un ciberataque que expulsa a los usuarios legítimos de los recursos del sistema. En primer lugar, los atacantes roban las credenciales de acceso al sistema e infectan los dispositivos con malware. El malware permite a los usuarios no autorizados controlar remotamente los dispositivos y crear un grupo de bots que llevan a cabo las malas intenciones del atacante.

Una vez establecida una botnet, los atacantes inundan la red objetivo con tanto tráfico que el ordenador se bloquea e impide a los usuarios autorizados acceder a los recursos.

Tipo de ataques DDoS

1. Ataques a la capa de aplicación

2. Ataques de protocolo

3. Ataques volumétricos

Coste de un ataque DDoS

Los ataques DDoS son como una toma de poder hostil. Los atacantes acceden a sus sistemas, datos y dispositivos y bloquean el acceso de los usuarios legítimos a los recursos de la red. Los ataques DDoS pueden costar a las organizaciones importantes cantidades de tiempo y dinero para recuperarse, por no hablar de los daños a la reputación y el tiempo de inactividad.

Según un informe reciente, las pequeñas empresas podrían acabar pagando más de 100.000 dólares para recuperar sus sistemas y datos tras un ataque DDoS; las empresas más grandes pueden llegar a pagar 2 millones de dólares por incidente. Sin embargo, hay medidas que las organizaciones pueden tomar para detectar ataques DDoS y minimizar sus daños.

Las formas más eficaces de detener los ataques DDoS son mejorar su ciberresiliencia y aumentar sus capacidades de recopilación de información sobre amenazas.

Adopte una infraestructura avanzada de acceso a la red de confianza cero (ZTNA ). Una solución ZTNA nativa de la nube que incorpore sólidas funciones de protección de endpoints proporciona protección, detección y prevención frente a ataques DDoS.

Suscríbase a un servicio de protección DDoS. Un servicio como AWS Shield monitoriza el tráfico, identifica los ataques y mitiga su impacto desviando el tráfico malicioso fuera de su red.

Configure su red para que admita la difusión de red anycast. La incorporación de enrutamiento anycast mejora la flexibilidad de la red al distribuir el tráfico entrante entre varios servidores.

Realice auditorías rutinarias de pruebas de penetración (pen)...Practicar regularmente el plan de respuesta DDoS de su organización con todas las partes interesadas durante un ataque simulado ayuda a identificar lagunas y problemas.

Apoye los esfuerzos de recopilación de inteligencia en las redes sociales. Supervise las redes sociales, especialmente Twitter, en busca de amenazas, conversaciones y alardes que puedan indicar que ha sido objeto de un ataque.