什么是身份和访问管理(IAM)?

IAM 包括组织的技术和管理要素。在技术方面,IAM 的核心组件通常包括

- 身份数据。 这可能包括位置详情、访问权限、设备信息和凭证,所有这些都存储在中央数据库中。就身份数据而言,少即是多--企业只应收集准确识别用户身份所必需的数据。

- 认证。 确保实体真实身份的一种手段。通常是单点登录 (SSO)、多因素身份验证 (MFA)、基于风险的身份验证 (RBA)、行为验证和用户凭证的组合。

- 管理。 IAM 包括便于管理用户权限、角色和特权的工具。

- 监控。 IAM 应包括监控每个实体行为的方法,以及执行额外验证的方法。

IAM 的管理方面包括:

- 策略。策略根据一组预定义标准为实体或角色分配权限。策略可以是基于规则的,也可以是动态的。

- 权限。 从本质上讲,用户在通过身份验证和授权后,可以看到什么、做什么。

- 角色。 一组适用于实体的预定义权限。

值得注意的是,IAM 是一项历史悠久的技术。然而,传统的 IAM 控制(如身份验证挑战和密码策略)并不适合当今动态的业务环境。现代 IAM 已经摆脱了传统的束缚,开始拥抱自动化、云和零信任网络访问 (ZTNA)。

身份和访问管理的优势

正如 Gartner 所指出的那样,目前,除了非常狭窄的专业人员圈子外,人们对 IAM 的好处还不是很了解。了解这些优势以及如何向领导层表达这些优势,对于启动 IAM 计划至关重要。有鉴于此,利用 IAM 的好处包括

- 提高生产力和协作

- 支持远程工作

- 简化用户和账户管理

- 更轻松地执行安全策略

- 提高监管合规性

- 加强整体安全态势

- 降低 IT 成本

长期以来,账户和凭证被盗一直是组织安全面临的最大威胁之一。IAM 针对这种常见的威胁载体提供了更强的保护,使坏人即使使用 被盗凭据访问敏感数据也变得更加困难。它是企业用户账户安全的重要附加层。

IAM 的其他优势

- 与人工智能(AI)相结合的动态安全和访问策略

- 改善用户体验

- 简化访问控制

- 更好地减少内部威胁

- 提高生产率

- 扩大对承包商等第三方的访问权限

身份和访问管理如何运作

在高层次上,IAM 完成了以下任务:

身份识别。 用户或实体对自己的身份有什么要求?请注意,每个实体和用户都必须根据 IAM 分配一套唯一的凭证。

身份验证。用户或实体是否为其本人?认证可通过以下因素的组合来实现:

- 类型 1.记忆凭证,如密码和 PIN 码。

- 第 2 类。设备 ID 或硬件令牌等物理因素。

- 类型 3.生物识别或行为生物识别。

授权。 根据用户或实体的身份,应授予他们哪些特权或权限?

身份和访问管理工具

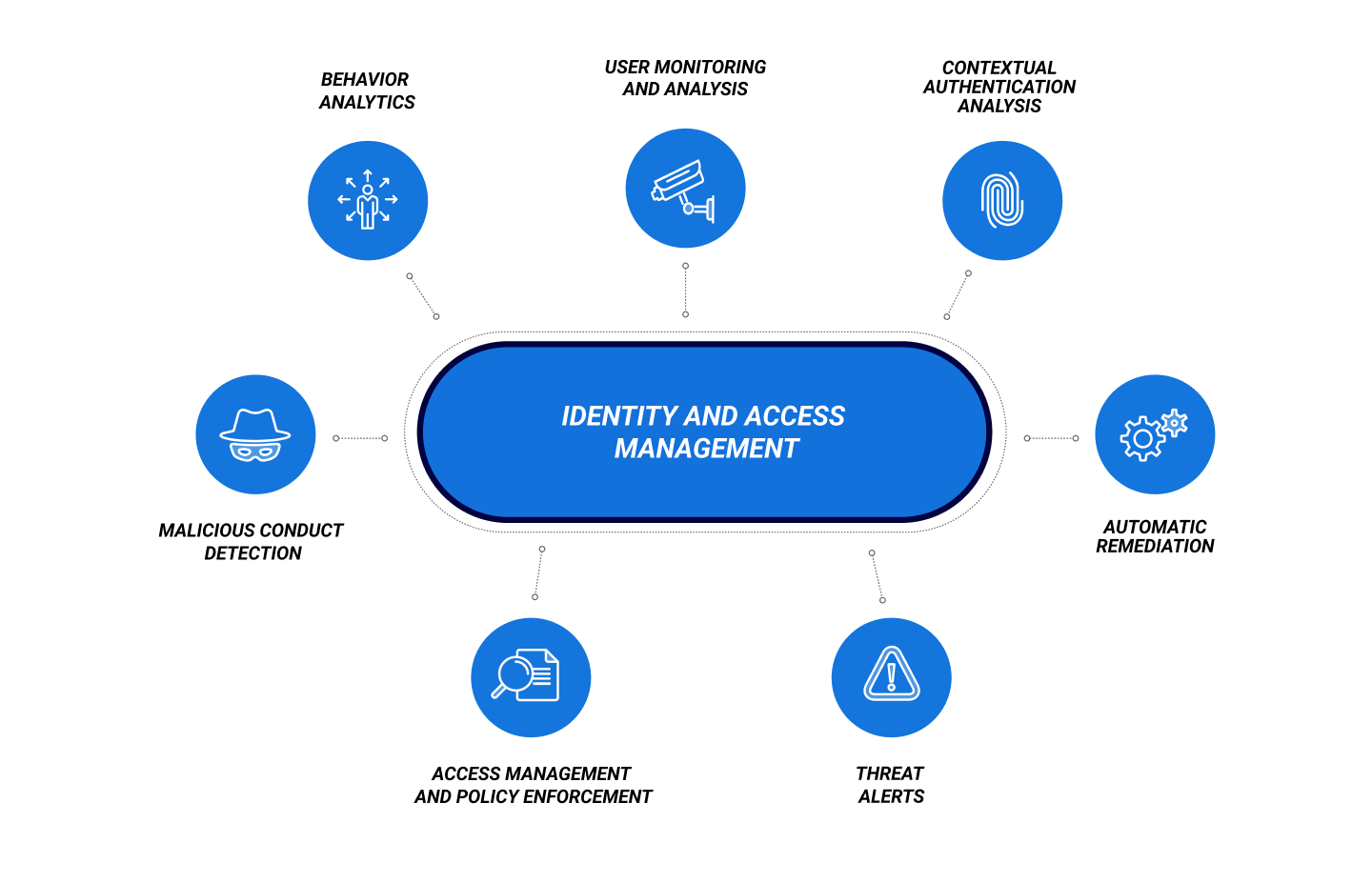

IAM 工具是将 IAM 所需的所有功能集成到一个平台上的专业解决方案。IAM 软件的功能包括但不限于

- 行为分析

- 用户监测和分析

- 上下文认证分析

- 检测异常或恶意行为

- 访问管理和政策执行

- 威胁警报

- 自动修复

身份访问和管理最佳做法

IAM 的基础是一些基本思想和概念。衡量一个 IAM 工具是否有效,通常要看它是如何处理这些领域和原则的:

最低特权

用户只能访问他们需要的资源,收集的任何身份数据都应尽可能减少。

连续验证

除了利用多因素身份验证和单点登录外,有效的 IAM 工具还应持续监控和验证用户的活动,以确保他们是自己声称的那个人。IAM 工具可以选择利用基于风险的身份验证。

持续身份验证根据三个主要类别验证用户身份:

- 证书。 提供的凭证是否有效?用户是否成功提供了初始验证所需的所有数据?

- 行为。 用户的行为是否与其既定基线一致?

- 活动。 用户是否在其典型职责或责任范围之外行事?

零信任

IAM 与 ZTNA 关系密切,是该方法的核心推动力。二者都基于 "任何实体都不应被隐式信任 "的理念。零信任还限制对单个资源而非整个网络的访问。

IAM vs UEBA

IAM 与 SIEM

常见问题

IAM 代表什么?

IAM 是身份和访问管理的缩写。

什么是 IAM 工具?

IAM 工具是用于管理用户身份、访问、验证和授权的软件平台,将 IAM 的所有技术方面整合到一个解决方案中。

IAM 和 UEBA 有什么区别?

UEBA 侧重于监控和分析行为,而 IAM 则关注使用身份控制对资源的访问。两者高度互补。

IAM 和 SIEM 有什么区别?

SIEM 解决方案侧重于协调和分析整个组织的事件数据。IAM 侧重于身份验证、授权和身份管理,其生成的数据可输入 SIEM。

IAM 为何重要?

IAM 为企业提供了应对现代分布式威胁所需的灵活性、访问控制和敏捷性。身份验证不能再仅仅依靠密码和设备--凭证盗窃和冒充仍然是攻击者最成功的威胁载体。IAM 可以抵御这种威胁,实现权限管理自动化,同时增加额外的身份验证和验证层。

仅凭密码已无法保护您的资产,也不适合动态的分布式环境。如果要控制应用程序和数据的访问,同时又不妨碍用户或使资产面临风险,就需要采用以用户为中心的移动软件方法。您需要 IAM。

CylancePERSONA™使用机器学习和预测性人工智能,根据多种因素动态调整和执行安全策略,简化安全访问,同时防止人为错误和不安全的变通方法。