Recursos XDR e EDR

Resposta rápida a ameaças

Abordagem preventiva

Suporte à caça de ameaças

Qual é a diferença entre XDR e EDR?

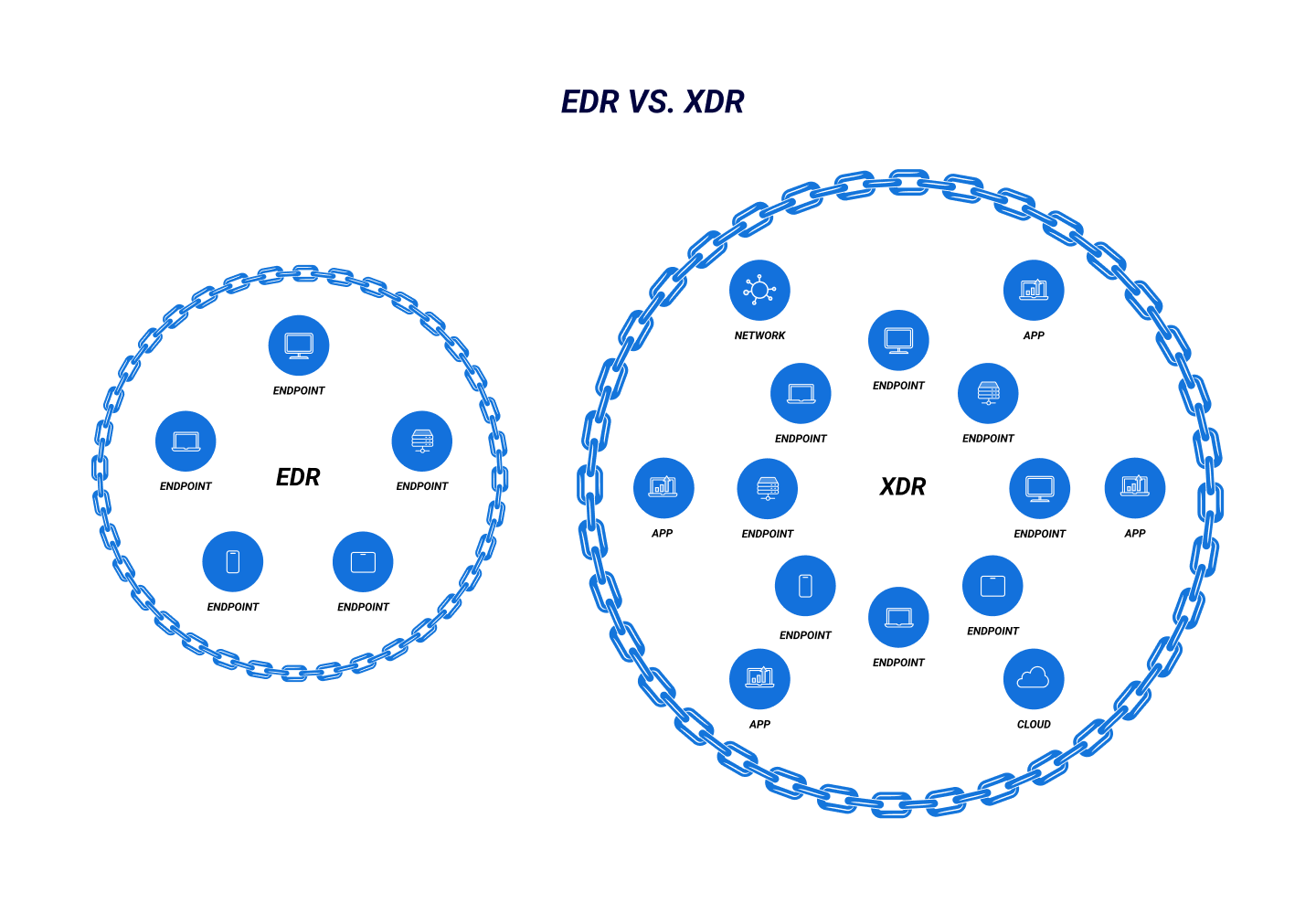

Tanto o EDR quanto o XDR envolvem monitoramento contínuo, detecção de ameaças e resposta automatizada a ameaças cibernéticas, mas o escopo do EDR é limitado a endpoints, enquanto o XDR é mais abrangente. Ao unificar a detecção e a análise de ameaças cibernéticas contra a rede, os espaços de trabalho em nuvem e os endpoints de uma organização, o XDR pode evitar ataques cibernéticos de forma mais eficaz do que o EDR sozinho.

O objetivo inicial de um sistema EDR era fornecer proteção em todo o perímetro de uma rede corporativa. Os produtos de EDR monitoram eventos de agentes de endpoint e coletam dados de telemetria para obter informações contextuais a fim de detectar atividades suspeitas e corrigir problemas. As funcionalidades de EDR fornecem segurança proativa de endpoint para ajudar as equipes de segurança a solucionar lacunas e pontos cegos. Entretanto, os sistemas EDR não podem salvar a rede ou o sistema de forma independente. Além disso, eles oferecem visibilidade limitada das ações dos agentes de ameaças nos endpoints.

Por outro lado, o XDR tem uma visão mais ampla da integração de dados de um endpoint, nuvem, identidade e diferentes ambientes digitais. Como resultado, ele preenche as lacunas de informações e, ao contrário do EDR, esclarece todas as fases de um ataque, desde o endpoint até a carga útil.

O que é melhor: XDR ou EDR?

Ao decidir entre XDR e EDR, os líderes da organização devem considerar seu ambiente de computação, sua arquitetura e o tipo de controles de segurança necessários para proteger os ativos essenciais. Além disso, a integração do XDR à plataforma de segurança de uma organização pode permitir que ela reúna informações de todo o sistema, fornecendo uma ideia mais precisa dos ataques anteriores e dos que estão em andamento.

Embora o EDR tenha limitações, o XDR oferece proteção completa à rede e aos sistemas com maior distribuição de rede, incorporação de serviços externos e acesso mais amplo ao sistema.