O que é análise de comportamento de usuários e entidades?

A análise de comportamento de usuários e entidades (UEBA) é uma abordagem algorítmica para o monitoramento de rede que se concentra nas atividades de atores humanos e entidades, como hosts, plataformas de software e endpoints. Por meio do aprendizado de máquina, as soluções UEBA estabelecem uma linha de base para o que constitui o comportamento "normal" em uma rede. Em seguida, elas usam essa linha de base para identificar possíveis agentes de ameaças e sistemas comprometidos.

Os agentes de ameaças raramente utilizam uma única conta comprometida ao lançar um ataque. Suas táticas são frequentemente projetadas para confundir a segurança que se concentra em regras estáticas. As ameaças internas são especialmente difíceis de detectar com uma solução legada, pois seu comportamento pode simplesmente parecer o de alguém que está fazendo seu trabalho.

Por fim, as soluções de segurança baseadas em regras não são adequadas para o ecossistema dinâmico e sem perímetro no qual a maioria de nós opera atualmente.

O UEBA evoluiu como uma resposta a esses desafios. Com seu foco no comportamento em tempo real, e não em sinalizadores predefinidos, ele permite que as empresas detectem possíveis ameaças com mais rapidez e precisão. Juntamente com o Endpoint Protection e o Extended Detection and Response, o UEBA é um componente importante do Zero Trust Network Access, fornecendo o suporte necessário para processos como a autenticação contínua.

Benefícios da UEBA

Os benefícios da adoção do UEBA incluem:

- Redução da carga de trabalho das equipes de segurança

- Redução da fadiga de alerta

- Menor custo indireto

- Melhor proteção contra ameaças internas

- Gerenciamento/monitoramento de ativos de nuvem e IoT

O UEBA não depende de regras ou assinaturas estáticas, o que o torna mais bem equipado para proteger contra ameaças de dia zero e padrões de ataque desconhecidos. Isso também facilita muito a vida das equipes de segurança. Em vez de gastar tempo configurando meticulosamente as regras para cada cenário possível, elas podem se concentrar na atenuação e na resposta.

Como o UEBA é baseado em aprendizado de máquina, as soluções se tornam cada vez mais precisas para identificar se uma ação é normal ou suspeita. Isso resulta em menos falsos positivos e menor volume geral de notificações. Além disso, os agentes de ameaças internas são detectados com muito mais facilidade por meio da análise comportamental, o que significa que o UEBA também oferece uma proteção aprimorada contra insiders mal-intencionados e descuidos.

Benefícios adicionais da UEBA

- Políticas de segurança adaptáveis e dinâmicas

- Tempo mais rápido para a detecção de ameaças avançadas

- Aumento da precisão da detecção

- Maior controle sobre a política de segurança

- Melhor segurança para contratados e equipe remota

- Detecção de ataques não baseados em malware

Como funciona a UEBA

O UEBA foi criado com base em linhas de base. A ideia central é que, mesmo que um agente de ameaças consiga comprometer a conta de alguém, ele não poderá imitar o comportamento dessa pessoa - suas ações se desviarão do que é considerado "normal". Da mesma forma, se um insider começar repentinamente a se comportar de forma anormal, uma ferramenta UEBA poderá sinalizar essa atividade para investigação.

No entanto, o UEBA não se concentra apenas nos usuários. Ele também analisa o comportamento de entidades não humanas na rede, como endpoints e plataformas de software. Algumas soluções UEBA ampliam ainda mais seu foco para incluir eventos.

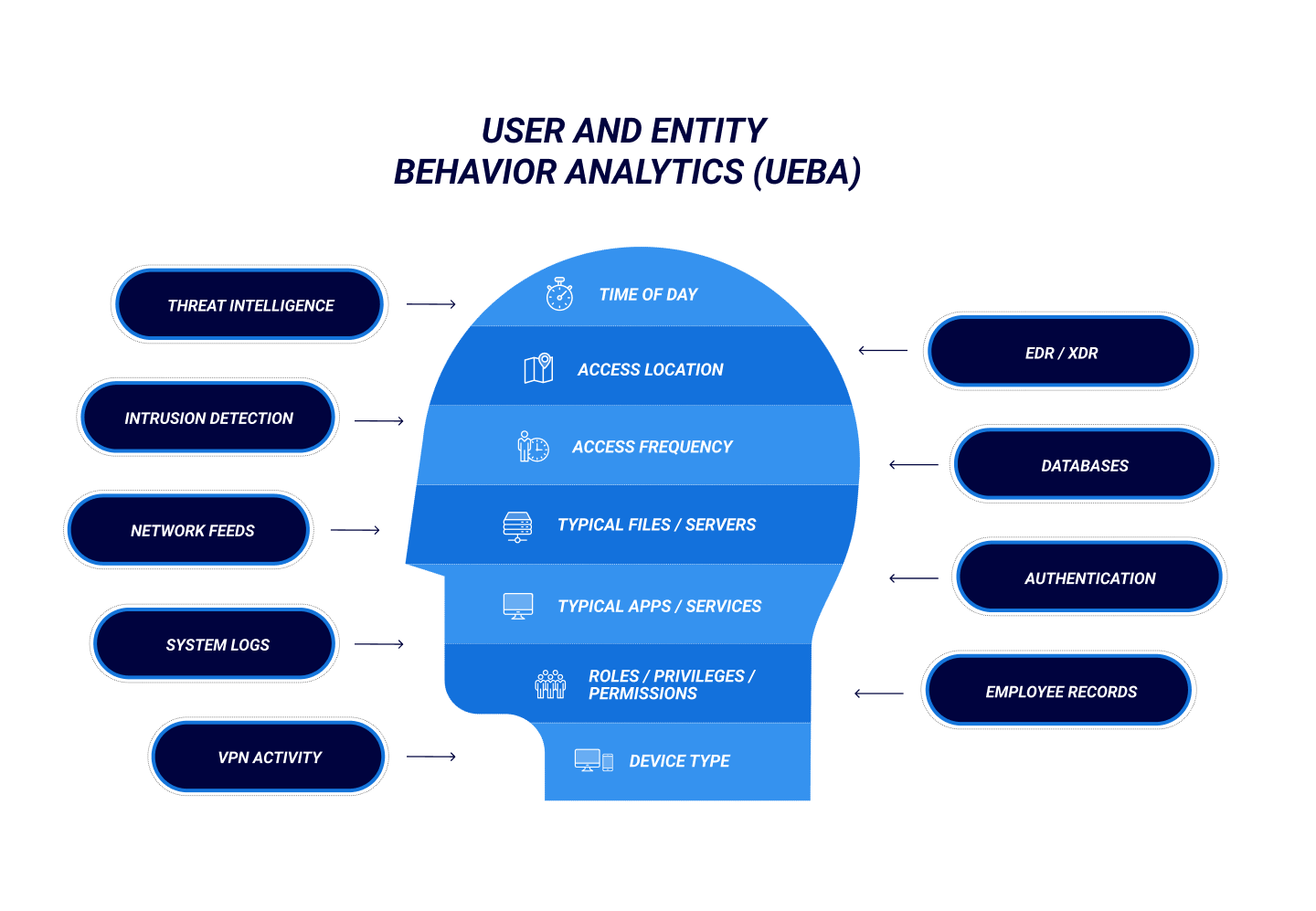

Seja qual for o escopo, uma solução UEBA analisa várias fontes de dados para estabelecer suas linhas de base:

- Inteligência sobre ameaças

- Sistemas de detecção e prevenção de intrusões (IDPSs)

- Feeds de monitoramento de rede

- Registros do sistema

- Atividade de VPN

- Sistemas EDR ou XDR

- Bancos de dados

- Sistemas de autenticação

- Registros de funcionários

Os dados relevantes extraídos dos itens acima incluem:

- Local de acesso

- Hora do dia

- Frequência de acesso

- Arquivos ou servidores típicos

- Aplicativos ou serviços típicos

- Funções, privilégios e permissões

- Tipo de dispositivo

Uma vez que essas informações tenham sido totalmente digeridas e contextualizadas, a UEBA define uma pontuação de risco para cada usuário e entidade. Sempre que ocorrer qualquer atividade que se desvie da linha de base, essa pontuação aumenta. Eventualmente, quando essa pontuação atinge um limite predefinido, o usuário ou a entidade é levado à atenção da equipe de segurança.

Algumas soluções avançadas de UEBA podem até mesmo orquestrar e agregar dados de vários sistemas para construir uma linha do tempo de um incidente de segurança ou evento disruptivo. Esse processo é conhecido como "session stitching".

Os "três pilares" da UEBA

Casos de uso

Fontes de dados

Análises

Práticas recomendadas para a implementação do UEBA

As etapas a seguir são cruciais para criar uma linha de base eficaz e implementar com sucesso o UEBA em sua postura de segurança cibernética:

- Entenda o perfil de risco de sua organização.

- Determine como você pretende usar o UEBA - que casos de uso essa implantação abordará?

- Identifique as fontes de dados que sua solução UEBA usará.

- Defina quais comportamentos são relevantes para seus casos de uso.

- Determinar quem receberá as notificações do UEBA e quando.

- Contabilize usuários e entidades internos e externos.

- Certifique-se de que seus processos e políticas estejam alinhados com a adoção do UEBA.

- Teste sua solução UEBA regularmente e de forma abrangente.

Casos de uso do UEBA

Detecção de ameaças internas maliciosas

Defesa contra ameaças persistentes avançadas

As ameaças persistentes avançadas e as ameaças desconhecidas são incrivelmente difíceis de detectar e mitigar. Elas frequentemente seguem uma cadeia de destruição complexa, apresentando táticas ou comportamentos ainda não identificados como perigosos. A UEBA torna muito mais fácil identificar quando um usuário, uma conta ou um dispositivo confiável foi comprometido, pois eles inevitavelmente se comportarão de uma maneira fora de sua linha de base.

Ele também pode ser aplicado para detectar quando alguém com acesso privilegiado é descuidado com ativos confidenciais.

Prevenção da exfiltração de dados

Gerenciamento e priorização de alertas e incidentes

UEBA vs. SIEM

Devido à semelhança de objetivos, pode-se ficar tentado a considerar o SIEM (Security Incident and Event Management) como mutuamente exclusivo do UEBA. Essa não é uma avaliação precisa. Embora possa haver alguma sobreposição nos casos de uso, as soluções UEBA e SIEM têm finalidades diferentes.

E eles funcionam muito bem em conjunto.

Talvez seja por isso que o Gartner vê o UEBA como uma extensão do SIEM, e não como uma tecnologia separada. Não é difícil entender por que esse é o caso. As duas se complementam muito bem, com a solução SIEM servindo como uma valiosa fonte de dados para a ferramenta UEBA e a ferramenta UEBA oferecendo detecção e análise de ameaças mais sofisticadas.

PERGUNTAS FREQUENTES

O que significa UEBA?

UEBA é a sigla para User and Entity Behavior Analytics (Análise do comportamento de usuários e entidades).

O que é a segurança do UEBA?

As soluções UEBA aumentam as práticas e os processos de segurança cibernética existentes por meio de aprendizado de máquina sofisticado. Quando combinadas com ZTNA, XDR e EPP, elas constituem uma abordagem mais moderna e completa para a segurança e a continuidade dos negócios.

O que é uma ferramenta UEBA?

Uma ferramenta UEBA é qualquer software ou plataforma com funcionalidade UEBA incorporada. Ela pode ser pura (totalmente dedicada ao UEBA) ou incorporada (o UEBA é incluído como parte da funcionalidade geral).

O que é uma "entidade"?

No contexto da UEBA, uma entidade é qualquer elemento não humano capaz de agir - de forma autônoma ou sob a direção de um agente humano - em uma rede. Isso inclui, mas não se limita a:

- Pontos finais

- Software e aplicativos

- Dispositivos móveis

- Outras redes ou organizações

- Sistemas de TI, como hardware de rede

- Ameaças não humanas (por exemplo, ransomware, malware)

- Outros negócios

Qual é a diferença entre UEBA e UBA?

A UBA (User Behavior Analytics, análise do comportamento do usuário) concentra-se apenas em atores humanos. A UEBA, por outro lado, analisa o comportamento dos dispositivos e máquinas em uma rede, além do comportamento dos usuários. A UEBA também se concentra mais em ameaças externas do que a UBA.

Tirando isso, os dois são praticamente idênticos.

Quais são os três pilares da UEBA?

Os três pilares da UEBA, conforme definidos pelo Gartner, são as funções essenciais que uma solução ou estrutura de UEBA deve adotar para ser eficaz. São eles:

- Casos de uso. O UEBA deve definir e abordar vários casos de uso distintos

- Dados. Uma solução UEBA deve ser capaz de ingerir dados de várias fontes de dados predefinidas, como data lakes, repositórios de dados ou por meio de um SIEM sem agentes de instrumentação dedicados.

- Análises. A UEBA requer uma abordagem relativamente complexa para a segurança cibernética algorítmica, aproveitando várias técnicas de modelagem de ameaças e aprendizado de máquina, como modelos estatísticos, monitoramento baseado em regras, análise comportamental e detecção de assinatura de ameaças.

Qual é a diferença entre UEBA e SIEM?

As ferramentas de gerenciamento de eventos e informações de segurança (SIEM) agregam e contextualizam os dados de eventos do sistema para permitir um gerenciamento em tempo real mais eficaz das ameaças ativas. O UEBA se concentra mais no comportamento do que nos eventos, o que lhe permite detectar ataques mais sofisticados que um SIEM poderia ignorar. É importante observar que o UEBA e o SIEM não são mutuamente excludentes - na verdade, o Gartner considera o UEBA um recurso das plataformas modernas de SIEM.

Por que a UEBA é importante?

Os ambientes operacionais de negócios são cada vez mais complexos e dinâmicos - configurar sistemas de segurança baseados em regras para aderir a esse ecossistema é insustentável, na melhor das hipóteses. Mais importante ainda, os agentes de ameaças modernos são inteligentes. Suas táticas são frequentemente projetadas para confundir as soluções de segurança legadas com foco na prevenção.

A UEBA também desempenha um papel importante no Zero Trust Network Access (ZTNA) e ajuda a empresa a reduzir falsos positivos e alertas desnecessários.

As forças de trabalho se tornaram mais dinâmicas e adaptáveis do que nunca. Não vivemos mais em um mundo em que as organizações podem confiar em soluções de segurança estáticas e baseadas em regras - elas precisam de ferramentas mais ágeis, dinâmicas e adaptáveis.

BlackBerry pode ajudar. Como parte do BlackBerry Spark® Suites - nossasolução completa -, oCylanceGUARD™ combina aprendizado de máquina e inteligência artificial preditiva avançada para definir e ajustar dinamicamente a política de segurança com base em como e onde os usuários trabalham. Por meio do CylancePERSONA, você pode capacitar seus funcionários a trabalharem como e onde quiserem, sem deixar de manter seguros seus ativos mais sensíveis e importantes.